BitLocker ir Windows iebūvēta patentēta šifrēšanas programma, kas ļauj lietotājiem šifrēt visu savu disku. Tas ir arī noderīgi, lai aizsargātu jūsu sistēmu pret neautorizētām izmaiņām, ieskaitot tādas, kuras organizē programmaparatūras līmeņa ļaunprātīga programmatūra. Lai gan šī funkcija ir noderīga daudzos gadījumos, tā joprojām ir neaizsargāta pret uzbrukumiem. Piemēram, hakeriem ir iespēja noņemt datora TPM mikroshēmu, lai izvilktu tā šifrēšanas atslēgas, ļaujot viņiem piekļūt cietajam diskam.

Protams, jūs jautātu: "Vai BitLocker ir pietiekami drošs?" Šajā amatā mēs sniegsim atbildes uz šo jautājumu. Tā kā mēs ņemam vērā dinamisko drošības vidi, mēs nevaram aplūkot situāciju melnbaltā krāsā. Tātad, šajā amatā mēs apspriedīsim kopīgās problēmas, ar kurām jūs varētu saskarties ar BitLocker. Mēs arī iemācīsim jums, kā jūs varat novērst šīs problēmas, lai iegūtu nepieciešamo aizsardzību.

BitLocker nav pieejams visos Windows datoros

Mūsdienās nav nekas neparasts atrast operētājsistēmas ar standarta šifrēšanu. Ir vērts atzīmēt, ka lietotāji, iegādājoties Mac, iPad, Chromebook, iPhone un Linux sistēmas, var izmantot uzticamas šifrēšanas tehnoloģijas priekšrocības. No otras puses, Windows 10 joprojām nepiedāvā šifrēšanu visos datoros. Diemžēl Microsoft nav komplektējis BitLocker ar Windows 10 Home.

Ir personālie datori, kas aprīkoti ar “ierīču šifrēšanu” ar funkcijām, kas līdzīgas BitLocker piedāvātajam. Tomēr šī tehnoloģija ir ierobežota, salīdzinot ar BitLocker pilno versiju. Paturiet prātā, ka, ja jūsu Windows 10 Home Edition dators nav šifrēts, ikviens var vienkārši noņemt jūsu cieto disku. Viņi var arī izmantot sāknējamu USB disku, lai piekļūtu jūsu failiem.

Diemžēl vienīgais veids, kā apiet šo problēmu, ir maksāt papildu maksu par jaunināšanu uz Windows 10 Professional izdevumu. Kad esat to izdarījis, jums jāiet uz vadības paneli, lai iespējotu BitLocker. Pārliecinieties, ka esat atteicies no atkopšanas atslēgas augšupielādes Microsoft serveros.

BitLocker nedarbojas labi ar daudziem cietvielu diskiem (SSD)

Varat redzēt ražotājus, kuri reklamē, ka viņu SSD diski atbalsta aparatūras šifrēšanu. Ja izmantojat šāda veida disku un iespējojat BitLocker, operētājsistēma uzskatīs, ka jūsu disks rūpēsies par šifrēšanas uzdevumiem. Galu galā Windows parasti optimizē darbības, atstājot disku, lai veiktu uzdevumus, kurus tā var apstrādāt.

Diemžēl šajā dizainā ir nepilnība. Pēc pētnieku domām, daudzi SSD nespēja pienācīgi īstenot šo uzdevumu. Piemēram, jūsu operētājsistēma var uzskatīt, ka BitLocker ir aktivizēts, taču patiesībā tas daudz nedara fonā. Nav ideāli, ja šifrēšanas uzdevumu veikšanai šī programma klusi paļaujas uz SSD. Vairumā gadījumu šī problēma ietekmē Windows 10 un Windows 7 operētājsistēmas.

Šajā brīdī jūs, iespējams, jautājat: "Vai BitLocker operētājsistēmai Windows 10 ir efektīvs?"

Jūsu operētājsistēma var apstiprināt, ka BitLocker ir iespējots, taču tas tikai ļauj SSD neizdoties droši šifrēt jūsu datus. Tātad noziedznieki var atrast veidu, kā apiet jūsu SSD slikti ieviesto šifrēšanu, lai piekļūtu jūsu failiem.

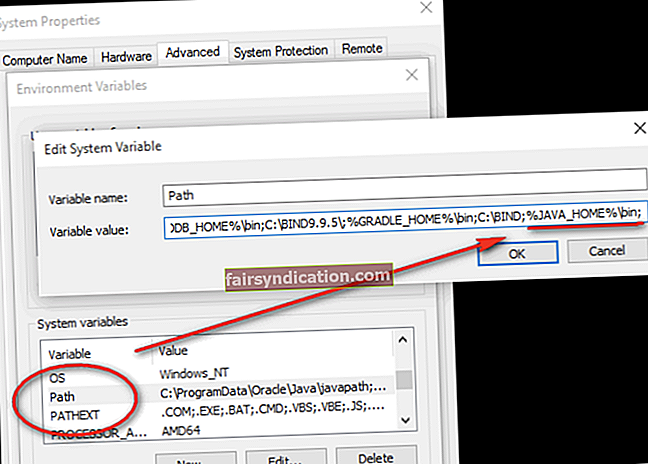

Šīs problēmas risinājums ir pateikt BitLocker aparatūras šifrēšanas vietā izmantot programmatūras šifrēšanu. To var izdarīt, izmantojot lokālo grupas politikas redaktoru.

Lai turpinātu, rīkojieties šādi:

- Tastatūrā nospiediet Windows taustiņu + R. To darot, tiks atvērts dialoglodziņš Palaist.

- Dialoglodziņā Palaist ierakstiet “gpedit.msc” (bez pēdiņām) un pēc tam noklikšķiniet uz Labi.

- Kad vietējais grupas politikas redaktors ir izveidots, pārejiet uz šo ceļu:

Datora konfigurācija \ Administratīvās veidnes \ Windows komponenti \ BitLocker diska šifrēšana

- Pārejiet uz labo rūti un pēc tam veiciet dubultklikšķi uz opcijas “Konfigurēt fiksēto datu disku aparatūras šifrēšanas izmantošanu”.

- Opcijās izvēlieties Atspējots un pēc tam noklikšķiniet uz Labi.

Kad esat izpildījis iepriekš minētās darbības, atšifrējiet un pēc tam šifrējiet disku, lai izmaiņas stātos spēkā.

TPM mikroshēmas ir noņemamas

Uzticamās platformas modulis (TPM) jūsu datorā ir tas, kur BitLocker glabā jūsu šifrēšanas atslēgu. Domājams, ka šis aparatūras komponents ir izturīgs pret viltojumiem. Diemžēl hakeris var izmantot kādu atvērtā koda kodu vai iegādāties laukā programmējamu vārtu masīvu, lai izvilktu atslēgu no TPM. Lai gan tas tiks iznīcināts aparatūra, tas ļaus uzbrucējam apiet šifrēšanu un veiksmīgi izvilkt atslēgu.

Teorētiski, tiklīdz hakeris iegūs jūsu datoru, viņš iejauksies aparatūrā, lai apietu TPM aizsardzību. Kad tas būs izdarīts, viņi varēs iegūt šifrēšanas atslēgu. Par laimi, šim jautājumam ir risinājums. Varat izmantot vietējo grupas politikas redaktoru un konfigurēt BitLocker, lai pieprasītu pirms sāknēšanas PIN.

Atlasot opciju “Pieprasīt starta PIN ar TPM”, sistēma varēs atbloķēt TPM tikai startēšanas laikā, izmantojot PIN. Būtībā, kad dators ir palaists, jums jāievada PIN. Tātad, jūs nodrošināsiet TPM papildu aizsardzības slāni. Bez jūsu PIN hakeri nevarēs iegūt šifrēšanas atslēgu no TPM.

Datoru neaizsargātība miega režīmā

Lai gan ir ļoti svarīgi iemācīties izmantot BitLocker diska šifrēšanu operētājsistēmā Windows 10, tikpat svarīgi ir zināt, kā optimizēt tā drošību. Kad izmantojat šo programmu, jums vajadzētu atspējot miega režīmu. Jums jāzina, ka jūsu dators paliek darbināms, un tā šifrēšanas atslēga tiek saglabāta RAM. No otras puses, jūs varat izmantot hibernācijas režīmu, jo pēc datora pamodināšanas joprojām varat izmantot PIN.

Ja izmantojat miega režīmu, tiklīdz hakeris iegūst piekļuvi jūsu datoram, viņš var vienkārši pamodināt sistēmu un pierakstīties, lai piekļūtu jūsu failiem. Viņi var arī iegūt jūsu RAM saturu, izmantojot tiešo atmiņas piekļuvi (DMA). Kad viņiem tas būs veiksmīgi, viņi varēs iegūt jūsu BitLocker atslēgu.

Vienkāršākais veids, kā apiet šo problēmu, ir izvairīties no datora miega. Jūs to varat vai nu izslēgt, vai arī pārslēgt hibernācijas režīmā. Jūs varat arī nodrošināt sāknēšanas procesu, izmantojot pirms sāknēšanas PIN. Šādi rīkojoties, jūs pasargāsit datoru no aukstās sāknēšanas uzbrukumiem. Jums arī jākonfigurē BitLocker tā, lai sāknēšanas laikā būtu nepieciešams PIN, pat atsākot no hibernācijas.

Visiem šajā rakstā minētajiem draudiem ir nepieciešama fiziska piekļuve datoram. Tomēr jūsu dators joprojām ir neaizsargāts pret tiešsaistes uzbrukumiem. Tātad, ja vēlaties uzlabot savu drošību, jums vajadzētu izmantot uzticamu un spēcīgu pretvīrusu, piemēram, Auslogics Anti-Malware. Šis rīks skenēs jūsu pārlūkprogrammas paplašinājumus, lai novērstu datu noplūdi. Tas pat atbrīvosies no sīkdatnēm, kas izseko jūsu darbības tiešsaistē. Jūs varat pārliecināties, ka fonā nedarbosies ļaunprātīgas programmas, lai nozagtu jūsu datus.

Tātad, ko jūs domājat? Vai BitLocker ir pietiekami drošs?

Paziņojiet mums savas domas zemāk esošajos komentāros!