Dzīvošana ārpus zemes uzbrukumiem pēdējā laikā ir kļuvusi pievilcīgāka, tāpēc mēs varam droši ekstrapolēt, ka hakeri tagad izmanto vecās stratēģijas un paņēmienus. Jēdzieni, kas saistīti ar dzīvi ārpus zemes, diez vai ir jauni. Kādreiz kā aizmugurējās durvis parasti tika izmantoti sistēmas rīki, un sistēmās tika izmantotas zināmās vājās vietas.

Dzīvošana ārpus zemes (LotL) uzbrukumiem ir neticami grūti aizsargājama, jo dažreiz tie ietver bezvīļu uzbrukumus kā apakškopu. Citreiz hakeri izmanto divējāda lietojuma un atmiņas rīkus, kas kļūst nāvējoši. Šajā ceļvedī mēs esam iecerējuši jums pastāstīt tik daudz, cik jums jāzina par uzbrukumiem dzīvošanai ārpus zemes un kā jūs varat pasargāt sevi vai savu organizāciju no tiem.

Ko dzīvo pie zemes uzbrukumiem?

Dzīvošana ārpus Zemes uzbrukumiem ir uzbrukumi, kuros uzbrucēji izmanto upuru datoros jau instalētus vai esošus rīkus, lai sekmētu savus līdzekļus (informācijas vai naudas zagšana, sistēmu pārņemšana utt.). Šādi uzbrukumi ir unikāli ar to, ka iesaistītie hakeri neizmanto ļaunprātīgas programmas, kuras drošības programmām ir ieprogrammētas. Tā kā uzbrucēji izmanto parastos rīkus vai pat vienkāršus skriptus, draudu noteikšana kļūst ļoti sarežģīta.

Piemēram, bezmīļīgos uzbrukumos kibernoziedznieki spēj darboties nepastāvīgā atmiņā, daļās, kas atbilst PowerShell un WMI. Šādos gadījumos pretvīrusu un ļaunprātīgas programmatūras lietojumprogrammas nespēj atklāt un atrast draudus, jo pat to ieraksti netiek glabāti žurnālos. Galu galā uzbrukuma laikā tiek izveidots ļoti maz failu (vai to nav vispār).

Uzbrucējiem ir pietiekami daudz iemeslu, lai paliktu bezvēsts. Viņi droši vien saprata, ka jo mazāks tiek izveidoto failu skaits, jo mazāka ir iespēja, ka drošības utilītas atklās draudus. Un pārsvarā uzbrucēji ir pareizi. Drošības lietojumprogrammas bieži cīnās, lai atklātu, ka dzīvo ārpus zemes uzbrukumiem, kamēr nav par vēlu, jo viņi nezina, no kā vispirms uzmanīties.

LotL uzbrukumos nav iesaistīta ļaunprātīga programmatūra, taču uzbrucēji (ja viņiem tas izdodas) saņem pietiekami daudz laika, lai pakavētos pie apdraudētiem datoriem vietās, kur tos nevar noteikt. Laika gaitā uzbrucēji galu galā iegūst iespējas iefiltrēties sensitīvos komponentos un iznīcināt datus vai operācijas (ja viņi to izvēlas).

Iespējams, jūs dzirdējāt par Petya / NotPetya uzbrukumiem, kas pasauli satricināja kaut kad 2017. gadā. Šo uzbrukumu upuri (personas un organizācijas) nekad neredzēja viņus nākam, jo uzbrucēji iekļuva viņu sistēmās, izmantojot uzticamas programmas, kas neizraisīja aizdomas, un pēc tam injicēja šīm lietojumprogrammām ļaunprātīgu kodu. Tradicionālās aizsardzības sistēmas neizdevās; viņu aizstāvību neizraisīja neparasti acīmredzami uzticamas programmatūras izmantošana.

Izmantojot “Living off the Land” tehniku, kibernoziedznieki bez sarežģījumiem var iekļūt IT sistēmās un pavadīt tajās daudz laika, vienlaikus neizraisot trauksmi un neizraisot aizdomas. Tāpēc, ņemot vērā apstākļus, kas nosaka šādus uzbrukumus, drošības ekspertiem ir grūti noteikt uzbrukuma avotu. Daudzi noziedznieki uzskata, ka “Dzīvošana ārpus zemes” taktika ir ideāla metode uzbrukumu veikšanai.

Kā pasargāt no dzīvošanas ārpus zemes uzbrukumiem (padomi parastajiem lietotājiem vai personām)

Veicot nepieciešamos piesardzības pasākumus un aktīvi rīkojoties, jūs, izmantojot LotL taktiku, samaziniet iespēju, ka jūsu datori vai tīkli tiek pakļauti kibernoziedzniekiem.

- Vienmēr uzraugiet vai pārbaudiet divējāda lietojuma pakalpojumu izmantošanu tīklos.

- Izmantojiet lietojumprogrammu balto sarakstu, ja tas ir pieejams vai piemērots.

- Saņemot negaidītus vai aizdomīgus e-pasta ziņojumus, jums jāievēro piesardzība. Jums vienmēr ir labāk šādos ziņojumos neklikšķināt uz neko (saitēm vai pielikumiem).

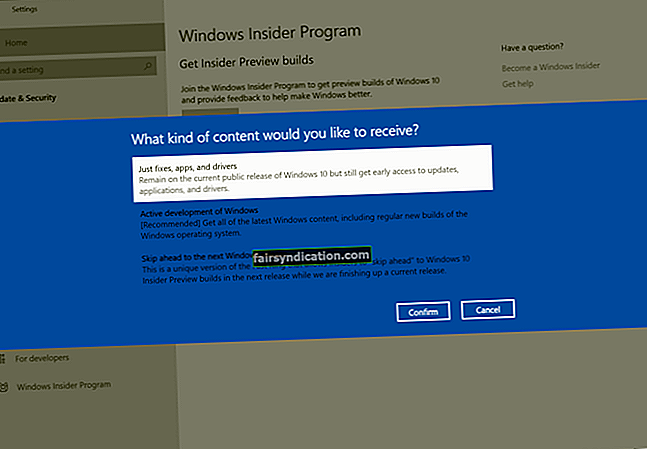

- Vienmēr lejupielādējiet un instalējiet visu lietojumprogrammu (programmu) un operētājsistēmu (piemēram, Windows) atjauninājumus.

- Esiet piesardzīgs, lietojot Microsoft Office pielikumus, kuriem nepieciešams iespējot makro. Jums labāk ir vispirms neizmantot šādus pielikumus - ja varat atļauties tos neizmantot.

- Ja iespējams, konfigurējiet uzlabotas drošības funkcijas. Ar uzlabotas drošības funkcijām mēs saprotam divu faktoru autentifikāciju (2FA), pieteikšanās paziņojumus vai uzvednes utt.

- Izmantojiet stingras unikālas paroles visiem kontiem un profiliem (tīklos vai platformās). Iegūstiet paroļu pārvaldnieku - ja jums tas nepieciešams, lai palīdzētu atcerēties visas paroles.

- Kad sesija ir pabeigta, vienmēr atcerieties parakstīt savu profilu vai kontu no tīkliem.

Kā izvairīties no dzīves pie zemes uzbrukumiem (padomi organizācijām un uzņēmumiem)

Tā kā taktika “Dzīvošana ārpus zemes” ir viena no vismodernākajām uzlaušanas metodēm, tā organizācijām rada lielu izaicinājumu identificēt un novērst. Neskatoties uz to, joprojām pastāv veidi, kā uzņēmumi var samazināt šādu uzbrukumu risku (vai mazināt šādu uzbrukumu sekas, ja tie kādreiz notiek).

Uzturiet labu kiberhigiēnu:

Šis padoms var šķist vienkāršs vai vienkāršs, ja ņem vērā nominālvērtību, taču tas, iespējams, ir vissvarīgākais no partijas. Lielākā daļa kiberuzbrukumu vēsturē - ieskaitot tos, kuros tika izmantota LotL taktika - bija veiksmīgi nolaidības vai drošības prakses trūkuma dēļ. Daudzi uzņēmumi neuztraucas atjaunināt vai ielāpīt izmantotos rīkus vai programmas. Programmatūrai parasti ir nepieciešami ielāpi un atjauninājumi, lai aiztaisītu ievainojamības un drošības caurumus.

Kad plāksteri vai atjauninājumi nav instalēti, draudu dalībniekiem tiek atvērtas durvis, lai atrastu ievainojamības un tās izmantotu. Organizāciju pienākums ir nodrošināt pieteikumu uzskaiti. Tādā veidā viņi identificē novecojušas un nepabeigtas programmas un pat operētājsistēmas; viņi arī zina, kad viņiem jāveic galvenie atjaunināšanas uzdevumi un kā saglabāt grafiku.

Turklāt personālam jābūt apmācītam par izpratni par drošību. Tas pārsniedz tikai indivīda mācīšanu neatvērt pikšķerēšanas e-pastus. Ideālā gadījumā darbiniekiem vajadzētu uzzināt, kā darbojas iebūvētās Windows iespējas un kods. Tādā veidā viņi pamanīs anomālijas vai neatbilstības uzvedībā, ļaunprātīgu darbību un aizdomīgas lietojumprogrammas vai skriptus, kas darbojas fonā un mēģina izvairīties no atklāšanas. Personāls, kurš labi pārzina Windows fona darbības, parasti ir soli priekšā parastajiem kibernoziedzniekiem.

Konfigurējiet pareizas piekļuves tiesības un atļaujas:

Piemēram, darbiniekam, noklikšķinot uz ļaunprātīgas saites e-pastā, nevajadzētu izraisīt ļaunprātīgas programmas nokļūšanu darbinieka sistēmā. Sistēmas jāprojektē tā, lai aprakstītajā scenārijā ļaunprātīgā programma pārvietotos pa tīklu un nonāktu kādā citā sistēmā. Tādā gadījumā mēs varam teikt, ka tīkls bija pietiekami labi segmentēts, lai nodrošinātu, ka trešo pušu lietotnēm un parastajiem lietotājiem ir stingri piekļuves protokoli.

Padoma nozīme ir pelnījusi pēc iespējas vairāk izceļu. Izmantojot stabilus protokolus attiecībā uz darba ņēmējiem piešķirtajām piekļuves tiesībām un privilēģijām, var ievērojami uzlabot jūsu sistēmu apdraudējumu; tā var būt atšķirība starp veiksmīgu LotL uzbrukumu un tādu, kas nekur nenonāk.

Izmantojiet īpašu draudu meklēšanas stratēģiju:

Kad jūs mudināt medību meklētājus sadarboties, lai atrastu dažādus draudu veidus, draudu atklāšanas iespējas ievērojami palielinās. Vislabākā drošības prakse prasa, lai firmas (īpaši lielas organizācijas) nodarbinātu īpašus draudu medniekus un liktu viņiem iziet cauri dažādiem savas IT infrastruktūras segmentiem, lai pārbaudītu, vai nav pat vāju visnāvējošāko vai izsmalcinātāko uzbrukumu pazīmju.

Ja jūsu bizness ir salīdzinoši mazs vai ja jūs nevarat atļauties izveidot iekšēju draudu meklētāju komandu, jums būs labi nodot savas vajadzības ārpakalpojumam draudu meklētāju firmai vai līdzīgam drošības pārvaldības dienestam. Jūs, visticamāk, atradīsit citas ārštata organizācijas vai komandas, kuras būs ieinteresētas aizpildīt šo kritisko plaisu. Katrā ziņā, kamēr tiek veiktas draudu medību darbības, tas viss ir labi.

Konfigurēt galapunkta noteikšanu un reaģēšanu (EDR):

Klusa neveiksme ir viens svarīgs termins kiberuzbrukumu novēršanā. Klusa kļūme attiecas uz scenāriju vai iestatījumu, kad īpašā drošības vai aizsardzības sistēma nespēj identificēt kiberuzbrukumu un neaizsargāties no tā, un pēc uzbrukuma nedarbojas trauksme.

Apsveriet šo paralēli ar paredzēto notikumu: Ja bez faila ļaunprogrammatūra kaut kādā veidā izdodas tikt pāri jūsu aizsardzības slāņiem un piekļūt jūsu tīklam, tā var palikt jūsu sistēmā ilgu laiku, mēģinot analizēt visu jūsu sistēmu, gatavojoties lielākai. uzbrukums.

Šim nolūkam, lai pārvarētu redzamo problēmu, ir jāiestata stabila Endpoint Detection and Response (EDR) sistēma. Izmantojot labu EDR sistēmu, jūs varēsiet noskaidrot un izolēt aizdomīgus priekšmetus, kas pastāv galapunktos, un pat tos novērst vai atbrīvoties.

Novērtējiet notikumus un scenārijus, kad tiek uzlauzts (ja tiek uzlauzts):

Ja jūsu datori tiek uzlauzti vai ja jūsu tīkls tiek apdraudēts, jums būs labi izpētīt notikumus uzbrukuma izveidē. Mēs iesakām ieskatīties failos un programmās, kurām bija galvenā loma, palīdzot uzbrucējiem gūt panākumus.

Jūs varat izmantot kiberdrošības analītiķus un lūgt tos koncentrēties uz rīkiem un sistēmām, ko viņi var izmantot, lai novērtētu vēsturiskos uzbrukumus. Lielāko daļu scenāriju, kad firmas kļūst par uzbrukumu upuriem, raksturo aizdomīgas reģistra atslēgas un neparasti izvades faili, kā arī aktīvu vai joprojām pastāvošu draudu identificēšana.

Pēc tam, kad esat atklājis dažus ietekmētos failus vai citas norādes, jums būs labi tos rūpīgi analizēt. Ideālā gadījumā jums vajadzētu mēģināt saprast, kur viss notika nepareizi, kas bija jādara labāk utt. Tādā veidā jūs uzzināt vairāk un iegūstat vērtīgu ieskatu, kas nozīmē, ka varēsiet aizpildīt savas drošības stratēģijas nepilnības, lai turpmāk novērstu LotL uzbrukumus.

PADOMS

Drošība ir šīs rokasgrāmatas galvenā tēma, tāpēc mēs nesaņemsim labāku iespēju pastāstīt par izcilu piedāvājumu. Ja jūs vēlaties uzlabot datoru vai tīklu drošību, iespējams, vēlēsities iegūt Auslogics Anti-Malware. Izmantojot šo visaugstākās klases aizsardzības utilītu, jums jāuzlabo pašreizējā drošības iestatīšana, kas, iespējams, nav pietiekami dinamiska, lai tiktu galā ar vairākiem draudiem.

Cīņā pret ļaunprātīgām programmām uzlabojumi vienmēr ir apsveicami. Jūs nekad nevarat pateikt, kad kaut kas pārsniedz jūsu pašreizējo drošības lietojumprogrammu, vai, iespējams, jūs to pat neizmantojat. Jūs nevarat arī droši apgalvot, ka jūsu dators pašlaik nav apdraudēts vai inficēts. Jebkurā gadījumā jums būs labi lejupielādēt un palaist ieteicamo lietojumprogrammu, lai dotu sev lielākas iespējas (nekā iepriekš) saglabāt drošību.